مقدمة

لفهم طبيعة الهجمات السيبرانية والتعامل معها بفعالية، طوّر الباحثون أدوات ونماذج تحليليّة تُساعد خبراء الأمن في تفسير وتفكيك سلوك المهاجمين. من بين هذه الأدوات البارزة نموذج الألماسة لتحليل الاختراقات (The Diamond Model of Intrusion Analysis)، الذي تم تقديمه عام 2013 من قِبل سيرجيو كالتاجيروني (Sergio Caltagirone) وأندرو بيندرغاست (Andrew Pendergast) وكريستوفر بيتز (Christopher Betz) في ورقة بحثية من وزارة الدفاع الأمريكية.

يُعد هذا النموذج من أهم النماذج التي يعتمد عليها محللو التهديدات السيبرانية (Cyber Threat Analysts) لأنه يقدّم طريقة مُنظّمة لتحليل وتوثيق الهجمات الإلكترونية، ويُستخدم اليوم على نطاق واسع من قبل شركات الأمن، والوكالات الحكومية، ومراكز الاستجابة للطوارئ الرقمية (CSIRT).

ما هو نموذج الألماسة؟

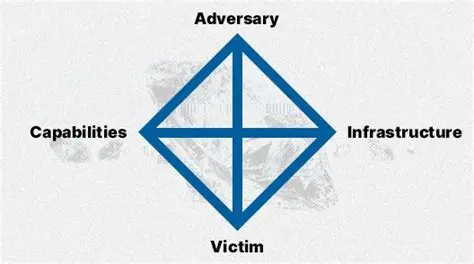

نموذج الألماسة هو إطار تحليلي يهدف إلى توضيح العلاقة بين العناصر الأربعة الأساسية في أي هجوم إلكتروني.

يُشبه الماسة (ألماس)، لأن كل زاوية فيها تمثّل عنصراً محورياً:

- الخصم (Adversary) – المهاجم أو الجهة التي تنفذ الهجوم.

- الضحية (Victim) – الهدف الذي تم استهدافه.

- البنية التحتية (Infrastructure) – الأدوات أو الشبكات التي استخدمها المهاجم.

- القدرة أو الوسيلة (Capability) – البرمجيّات الخبيثة أو الأساليب التي استُخدمت في تنفيذ الهجوم.

تُربط هذه العناصر بخطوط تُمثّل العلاقات التفاعلية بين المهاجم والضحية من خلال البنية التحتية والقدرات التقنية.

الهدف من النموذج

يهدف نموذج الألماسة إلى:

- فهم كيفية حدوث الهجمات السيبرانية من خلال تحليل مكونات كل هجوم.

- الكشف عن أنماط وتكرارات تساعد في التعرّف على الجهات المهاجمة.

- تحسين الاستجابة للحوادث وتطوير دفاعات أكثر ذكاءً.

- ربط الحوادث المختلفة التي قد تبدو غير مرتبطة ببعضها.

مثلاً، إذا استخدم مهاجم نفس نوع الخوادم أو نفس البرمجيّات الخبيثة في عدة هجمات، يمكن للمحللين الربط بين هذه الهجمات وتحديد الجهة المسؤولة عنها.

مكونات نموذج الألماسة

أولاً: الخصم (Adversary)

هو الكيان الذي يقوم بالهجوم. قد يكون:

- فردًا (هاكر)

- مجموعة مُنظّمة (مثل جماعات APT)

- جهة حكومية أو استخباراتية

- أو حتى برامج آلية تعمل ذاتيًا

يُدرس سلوك الخصم من خلال:

- دوافعه (مالية، سياسية، تجسسية)

- قدراته التقنية

- مدى خبرته وأساليبه السابقة

مثال: مجموعة “APT28” الروسية معروفة بهجماتها على المؤسسات الحكومية في أوروبا، ويُستدل على نشاطها من خلال أدواتها وأنماطها التقنية.

ثانيًا: القدرة (Capability)

وهي الأدوات والبرمجيات التي يستخدمها المهاجم لاختراق الأنظمة، وتشمل:

- فيروسات أو برمجيات خبيثة (Malware)

- أدوات تصيُّد (Phishing)

- برامج لاستغلال الثغرات (Exploits)

هذه القدرات تساعد المحللين على معرفة مستوى الاحتراف التقني للخصم، وبالتالي تقدير مدى الخطر.

ثالثًا: البنية التحتية (Infrastructure)

هي القنوات والوسائل التي يستخدمها المهاجم لإطلاق أو إدارة الهجوم، مثل:

- خوادم التحكم والسيطرة (C2 Servers)

- شبكات VPN لإخفاء الهوية

- أسماء النطاقات (Domains)

- البريد الإلكتروني أو وسائل التواصل

رابعًا: الضحية (Victim)

وهي الجهة المُستهدفة، قد تكون:

- شركة

- مؤسسة حكومية

- نظام تقني (مثل خادم)

- أو حتى أفراد

تحليل هذا العنصر يوضّح نوع البيانات المُستهدفة وأسباب استهدافها، مما يُساعد في تحسين الإجراءات الوقائية.

طريقة عمل النموذج

يقوم محللو الأمن السيبراني بإنشاء ماسة لكل حادثة، ثم يربطون بين الألماسات التي تحتوي على عناصر متشابهة.

مثال توضيحي:

هجوم ضد شركة اتصالات استخدم برمجية خبيثة معينة، ونفس البرمجية ظهرت لاحقًا في هجوم ضد بنك، من خلال نفس خادم C2.

بذلك يُمكن ربط الهجومين بنفس الجهة المهاجمة.

استخدم الباحثون نموذج الألماسة لتحليل اختراق شركة FireEye، وتمكنوا من تحديد العلاقات بين أدوات المهاجمين وسلوكهم في مراحل مختلفة من الهجوم.

العلاقة بين نموذج الألماسة ونماذج أخرى

يُكمل نموذج الألماسة نماذج تحليلية أخرى مثل:

- Cyber Kill Chain من شركة Lockheed Martin

يوضّح مراحل الهجوم (من الاستطلاع حتى التنفيذ). - MITRE ATT&CK

قاعدة بيانات ضخمة للأساليب المستخدمة من قبل المهاجمين.

بينما هذه النماذج تركّز على مراحل الهجوم، فإن نموذج الألماسة يركّز على العلاقات بين عناصر الهجوم، مما يجعله أداة قوية لفهم السياق بشكل كامل.

تطبيقات عملية للنموذج

1) تحليل الهجمات الواقعية

تم تطبيق النموذج على هجمات شهيرة مثل:

- اختراق تويتر عام 2020

- هجمات GhostSec ضد البنى التحتية الحيوية

2) تطوير استخبارات التهديدات (Threat Intelligence)

تستخدم المؤسسات النموذج لربط البيانات المُتفرّقة من مصادر متعدّدة، وتحويلها إلى رؤى استخباراتية قابلة للتنفيذ.

3) تدريب الفرق الأمنية

يُستخدم النموذج في تدريب فرق الاستجابة للحوادث (CSIRT) لفهم كيفية تحليل التهديدات وتحديد مصدرها بسرعة.

نقاط القوة في النموذج

- بساطة الفهم: يمكن لغير المتخصصين فهم العلاقات بين المهاجم والضحية بسهولة.

- المرونة: يمكن تطبيقه على أي نوع من الهجمات (مالية، صناعية، تجسسية).

- إمكانية التوسّع: يمكن ربط عدة ألماسات معاً لتكوين “شبكة تهديدات”.

- إسهامه في بناء ملفات للمهاجمين (Profiles) لتوقّع تحركاتهم المستقبلية.

التحديات والانتقادات

على الرغم من فوائده الكبيرة، إلا أن النموذج يواجه بعض التحديات:

- يعتمد على توفر بيانات دقيقة حول كل مكون.

- تحليل العلاقات بين الألماسات قد يكون معقداً في الهجمات الكبيرة.

- لا يصف التسلسل الزمني للهجوم بشكل تفصيلي كما في نموذج “Kill Chain”.

دمج الذكاء الاصطناعي مع نموذج الألماسة

مع التطور في الذكاء الاصطناعي، بدأت الأبحاث في دمج نموذج الألماسة مع أنظمة تعلم الآلة.

يساعد هذا على التنبؤ بالهجمات المستقبلية بناءً على الأنماط المُكتشفة.

خلاصة

يمثل نموذج الألماسة لتحليل الاختراقات أحد الأعمدة الأساسية في علم تحليل التهديدات السيبرانية الحديث.

فهو لا يكتفي بوصف ما حدث، بل يُفسّر العلاقات بين المهاجمين وأدواتهم وبُناهم التحتية وأهدافهم، مما يمنح المحللين قدرة أعمق على رؤية المشهد الكامل للهجوم.

بالنسبة لغير المتخصصين، يمكن تبسيط فكرته كالتالي:

“كل هجوم إلكتروني هو قصة بين أربعة أطراف: مهاجم، ضحية، أداة، وطريق اتصال. عندما نفهم كيف ارتبطت هذه الأطراف، نستطيع معرفة من فعل ماذا ولماذا وكيف.”